Ataque man-in-the-middle: diferenças entre revisões

| Linha 2: | Linha 2: | ||

[[Imagem:Man-in-the-middle-comunicacaonormal.png|direita|thumb|Comunicação normal.]] |

[[Imagem:Man-in-the-middle-comunicacaonormal.png|direita|thumb|Comunicação normal.]] |

||

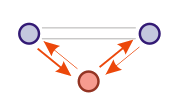

[[Imagem:Man-in-the-middle-comunicacaointerceptada.png|direita|thumb|Comunicação interceptada.]] |

[[Imagem:Man-in-the-middle-comunicacaointerceptada.png|direita|thumb|Comunicação interceptada.]] |

||

O '''''man-in-the-middle''''' (pt: Homem no meio, em referência ao atacante que intercepta os dados) é uma forma de ataque em que os dados trocados entre duas partes, por exemplo você e o seu banco, são de alguma forma interceptados, |

O '''''man-in-the-middle''''' (pt: Homem no meio, em referência ao atacante que intercepta os dados) é uma forma de ataque em que os dados trocados entre duas partes, por exemplo você e o seu banco, são de alguma forma interceptados, registrados e possivelmente alterados pelo atacante sem que as vitimas se apercebam.<ref>{{citar web |

||

|url=http://pt.kioskea.net/contents/attaques/man-in-the-middle.php3 |

|url=http://pt.kioskea.net/contents/attaques/man-in-the-middle.php3 |

||

|titulo=Ataque man in the middle |

|titulo=Ataque man in the middle |

||

Revisão das 21h30min de 6 de setembro de 2013

O man-in-the-middle (pt: Homem no meio, em referência ao atacante que intercepta os dados) é uma forma de ataque em que os dados trocados entre duas partes, por exemplo você e o seu banco, são de alguma forma interceptados, registrados e possivelmente alterados pelo atacante sem que as vitimas se apercebam.[1] Numa comunicação normal os dois elementos envolvidos comunicam entre si sem interferências através de um meio, aqui para o que nos interessa, uma rede local à Internet ou ambas.

Durante o ataque man-in-the-middle, a comunicação é interceptada pelo atacante e retransmitida por este de uma forma discricionária. O atacante pode decidir retransmitir entre os legítimos participantes os dados inalterados, com alterações ou bloquear partes da informação.

Como os participantes legítimos da comunicação não se apercebem que os dados estão a ser adulterados tomam-nos como válidos, fornecendo informações e executando instruções por ordem do atacante.

Referências

- ↑ «Ataque man in the middle». pt.kioskea.net. Consultado em 26 de fevereiro de 2011