Certificado digital

Certificado digital é um documento eletrônico que contém dados sobre a pessoa física ou jurídica que o utiliza, servindo como uma identidade virtual que confere validade jurídica e aspectos de segurança digital em transações digitais.[1][2] Este documento utiliza um sistema criptográfico conhecido como criptografia assimétrica, e geralmente inclui o nome do utilizador, sua chave pública, a entidade emissora, a assinatura digital e o prazo de validade do certificado.[3][4] A emissão, distribuição, renovação e revogação de um certificado digital é feito por uma autoridade certificadora, entidade encarregada da validação dos certificados e vinculada a uma hierarquia na infraestrutura de chaves públicas (ICP).

Definição[editar | editar código-fonte]

A certificação digital é uma tecnologia de identificação que permite que transações eletrônicas sejam realizadas considerando os aspectos de integridade, autenticidade, confidencialidade e irretratabilidade, de modo a evitar que adulterações, interceptações de informações privadas ou outros tipos de ações indevidas ocorram.[5] Deste modo, o certificado digital faz a ligação entre a chave pública exclusiva do utilizador e a Autoridade Certificadora que chancela a identidade do documento.[5]

Composição[editar | editar código-fonte]

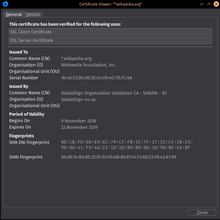

O padrão mais utilizado de formato dos certificados é o X.509. Ele apresenta os seguintes campos:[5]

- Versão - Número da versão X.509 do certificado.

- Número de série - Identificador único do certificado e representado por um inteiro. Não deve haver mais de um certificado emitido com o mesmo número de série por uma mesma AC.

- Algoritmo de Assinatura da AC - Identificador do algoritmo usado para assinatura do certificado pela AC.

- Nome do Emissor - Nome da AC que produziu e assinou o certificado.

- Período de Validade - Intervalo de tempo que determina até quando um certificado deve ser considerado válido

- Nome do sujeito - Identifica o dono do Certificado

- Chave Pública do Sujeito - Contém o valor da chave pública do certificado junto com informações de algoritmos com o qual a chave deve ser usada.

- ID único do Emissor - Campo para permitir o reuso de um emissor com o tempo.

- ID único do Sujeito - Campo para permitir o reuso de um sujeito com o tempo.

- Extensões - Campos complementares para personalizar um certificado.

No Brasil[editar | editar código-fonte]

No Brasil, todas as ACs estão subordinadas à ICP-BRASIL, orgão público de certificação digital criado pela Medida Provisória 2.200-2 de 2001.[6] Isso significa que somente as transações realizadas com certificados emitidos por autoridades credenciadas na ICP-Brasil tem validade jurídica reconhecida.[1] A ICP-Brasil estabeleceu, dentre outros, dois tipos principais de certificados digitais chamados A1 e A3. O certificado digital A1 tem duração máxima de um ano e pode ter sua chave privada armazenada na memória do computador. Já o A3 é válido por três anos e deve ter a chave privada gerada e mantida em hardware criptográfico, como um smartcard ou um token criptográfico USB.[7]

Referências

- ↑ a b «REVISTA JURÍDICA». www.unigran.br. Consultado em 23 de maio de 2021

- ↑ «Obter Certificação Digital — Português (Brasil)». www.gov.br. Consultado em 23 de maio de 2021

- ↑ «Entendendo a Certificação Digital». Instituto Nacional de Tecnologia da Informação. Consultado em 23 de maio de 2021

- ↑ «O que é certificado digital e para que serve?». Certificado Digital Serasa. 26 de outubro de 2020. Consultado em 23 de maio de 2021

- ↑ a b c Souza, Isabella Pegorete Mandetta de; Neto, Brazelino Bertolete (24 de setembro de 2017). «CERTIFICAÇÃO DIGITAL: CONCEITOS E APLICAÇÕES». SIMTEC - Simpósio de Tecnologia da Fatec Taquaritinga. 14 páginas. Consultado em 23 de maio de 2021

- ↑ «2200-2». www.planalto.gov.br. Consultado em 23 de maio de 2021

- ↑ Nobre, Luiz Felipe; von Wangenheim, Aldo; Custódio, Ricardo Felipe (dezembro de 2011). «Autenticação digital de documentos médicos: encontramos a solução?». Radiologia Brasileira. pp. V–VI. doi:10.1590/S0100-39842011000600001. Consultado em 23 de maio de 2021