Vigilância de computadores e redes

As referências deste artigo necessitam de formatação. (Agosto de 2022) |

Vigilância de computadores e redes é a espionagem[1] das atividades de usuários de computador,[2] dos dados armazenados no disco rígido de computadores,[3] ou dos dados sendo enviados ou recebidos através de redes de computadores, como a Internet; ou de redes privadas (Intranet)[4] e Rede Privada Virtual (VPN),[5] sejam dados contendo texto, áudio ou vídeo.

Muitos grupos de direitos civis e de defesa de privacidade, como Repórteres sem Fronteiras, Electronic Frontier Foundation[6] e outros, têm mostrado a enorme preocupação de que, com a crescente vigilância dos cidadãos, um sistema de vigilância em massa venha gradualmente se estabelecendo, limitando gradualmente as liberdades pessoais. Nos Estados Unidos, grupos iniciaram inúmeras ações judiciais contra a vigilância em massa pelo governo.[7][8] O grupo Anonymous invadiu sites do governo norte-americano em protesto contra o que considera "vigilância draconiana".[9]

Práticas de monitoramento[editar | editar código-fonte]

O monitoramento é feito sub-repticiamente; e na maioria das vezes, sem o conhecimento do usuário do computador, de comunidades, grupos ou de toda a população de um país, como mostravam os documentos revelados através dos Spy Files 3[10]; e posteriormente, em 2013, através das revelações dos programas de vigilância global, feitas por Edward Snowden.[11]

Pode ser feito por, ou à mando de, governos,[12] empresas,[13][14][15] organizações criminosas[16][17] ou indivíduos.[18] Pode ou não ser legal[19]; e pode ou não exigir a autorização de um tribunal ou outro órgão independente.[20]

Censura[editar | editar código-fonte]

Vigilância pode ser utilizada por governos para manter controle social. No fim de agosto de 2011, a Bull foi suspeita de ajudar Muammar Gaddafi a monitorar e censurar a Internet na Líbia em 2009,[21] através de sua subsidiária Amesys.[22] De acordo com documentos divulgados pelo Mediapart, além de vender um sistema de rede de espionagem, a Amesys interceptou e-mails líbios.[23]

Programas de vigilância[editar | editar código-fonte]

Em 2013, se tornou pública a existência do PRISM (programa de vigilância), através das revelações feitas por Edward Snowden,[24] mostrando milhares de documentos que expuseram vários programas utilizados pela NSA para monitoramento e vigilância do tráfego de Internet.[25][26]

Ultimamente, programas de vigilância de computadores e de redes se tornaram comuns e baratos; e atualmente, quase todo o tráfego de Internet pode ser monitorado, seja em busca de pistas para atividades ilegais ou em espionagem industrial,[27] espionagem por governos, entre outros.[28]

Um exemplo de espionagem industrial pelo Estado é o caso das operações da NSA para estabelecer parcerias com empresas que contribuam para facilitar as interceptações de dados, como parte da execução dos seus programas de vigilância global através da vigilância de computadores e redes. Acordos são feitos pelo departamento da NSA chamado Operações de Fonte Especial (SSO). Através destas parcerias, vários países são alvo para a espionagem pela NSA.[29][30] Em 29 de março de 2014, o jornal Der Spiegel publicou documentos que mostram como parte do programa de vigilância global da NSA, mesmo os sistemas de satélite da Alemanha, se tornaram alvo de espionagem feita pelo CGHQ, membro do conhecido grupo chamado Five Eyes - Cinco Olhos, em português.[31]

Participação de empresas criadoras dos softwares[editar | editar código-fonte]

Uma lucrativa indústria vem crescendo exponencialmente em torno da criação de softwares de espionagem e vigilância de computadores e de redes, seja para atender necessidades de governos, grupos, empresas ou indivíduos.[32][33]

Um exemplo de empresa criadora deste tipo de software é a Palantir Technologies, uma empresa americana criada em 2004 com um investimento da CIA, através da companhia In-Q-Tel,[34] empresa de capital de risco através da qual a Agência Central de Inteligência investe em empresas de tecnologia para manter a CIA e outras agências de inteligência americana equipadas com a mais recente tecnologia da informação;[35] e que atua em público mas mantém a lista de companhias em que investe em segredo. Em dezembro de 2013, a Palantir foi avaliada em 9 bilhões de dólares norte-americanos.[36][37]

Um número crescente de empresas vem dedicando recursos para atender à demanda de produtos direcionados à vigilância da Internet.[38][39]

Vigilância de redes[editar | editar código-fonte]

Vigilância de redes de computadores geralmente envolve mineração de dados[40] e análise de tráfego na Internet.[41]

Analisador de rede é o monitoramento do tráfego de dados em uma rede de computadores. Conforme o fluxo de dados trafega na rede, o sniffer captura cada pacote; e eventualmente decodifica e analisa o seu conteúdo, de acordo com o protocolo definido em um RFC ou uma outra especificação.

Devido à quantidade de dados recolhidos por esses sniffers, computadores automatizados de vigilância são usados para vasculhar a grande quantidade de tráfego de Internet interceptado; filtrar e apresentar a informação que interessa, com uso de certas palavras ou frases; e apresentar a frequência de visita a determinados sites, ou utilizar e-mail ou conversas para monitorar o indivíduo ou grupo.

O XKeyscore, revelado em 2013, cumpre tal função. Comentando sobre o programa, o jornal The Guardian, que teve acesso aos documentos sobre o programa revelados por Edward Snowden, afirmou que: "a quantidade de comunicações a que a NSA tem acesso por meio de programas como o XKeyscore é assustadoramente grande".[11][42]

Edward Snowden, comentando sobre sua experiência com o programa, afirmou: "Sentado em meu escritório, eu tinha a capacidade de analisar qualquer um, desde um contador até um juiz federal, incluindo o presidente, desde que eu tenha o seu email pessoal", palavras do ex-técnico da CIA Edward Snowden, em 10 de junho de 2013, quando revelou pela primeira vez ao mundo os documentos que detalhavam o programa de espionagem online dos Estados Unidos. Snowden falou ainda dos motivos pelos quais tais programas de vigilância em massa precisam ser revelados ao mundo.[43]

Softwares maliciosos[editar | editar código-fonte]

(Ver Malware[44] para mais detalhes)

Existem várias maneiras de instalar tais softwares.[45] A mais comum é a instalação remota enviando um software malicioso, como, por exemplo, um rootkit criado especificamente para nao ser detectado por antivírus; esconder a existência de certos processos ou programas de métodos normais de detecção; e permitir contínuo acesso privilegiado a um computador,[46] ou usando uma backdoor[47] escondida para atacar um laptop alvo sem o conhecimento do proprietário. No planejamento do ataque contra a WikiLeaks, a HBGarry, em e-mail publicado pelo grupo Anonymous, faz parte dos planos à instalação de um rootkit.[48]

Revelações de Edward Snowden publicadas no Der Spiegel, em 29 de dezembro de 2013, mostram que a NSA criou um um catálogo interno,[49][50] onde são listadas as opções disponíveis às agências de inteligência para acessar backdoors. O catálogo enumera os diversos dispositivos eletrônicos para atingir os usuários finais, incluindo implantes no próprio hardware, em cabos, conectores e outros.[51] Os dispositivos são criados pela divisão da NSA, chamada Operações de acesso adaptado (TAO) NSA[52] - em inglês, Tailored Access Operations -, uma divisão que se dedica a desenvolver meios de hacking; e se tornou a divisão de maior expansão recentemente, dedicada especialmente a criar tais dispositivos.[53]

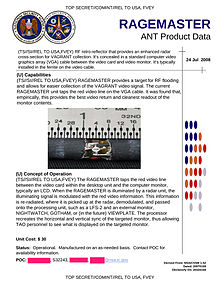

As operações da TAO são consideradas pela agência como extremamente bem sucedidas.[54] O Catálogo ANT (NSA), criado pela divisão, oferece aos "clientes internos" da NSA inúmeros itens para serem usados sub-repticiamente e camufladamente nos ataques dos programas de vigilância da NSA. De USB's[55] a cabos, há produtos para todo tipo de uso. Segundo o Der Spiegel, "a lista tem a forma de um catálogo de vendas por correspondência, a partir do qual os outros funcionários da NSA podem encomendar itens de tecnologias da divisão ANT para usar contra seus alvos nas operações de vigilância global."[51][56][57][58][59][60][61][62][63] O documento foi criado em 2008.[64]

Pode ser usado ainda um keylogger, que vai capturar senhas, números de cartão de crédito e qualquer informação teclada no computador invadido.[65] Outro método é hackear um computador para ter acesso ao servidor da rede. Um software de vigilância remota pode ser instalado a partir daí.[66][67][68]

Análise de redes sociais virtuais[editar | editar código-fonte]

Uma forma comum de vigilância é a criação de mapas de análise de redes sociais virtuais, dai o interesse da NSA em redes como Facebook, Orkut e outras.[69][70][71]

Monitoramento à distância[editar | editar código-fonte]

Feito através de espionagem eletromagnética de computadores, como é o caso do sistema TEMPEST,[72][73] que usa o processo conhecido como ataque tempest, uma técnica de ataque para vigilância de computadores.

Conforme documentos revelados por Edward Snowden, publicados no Der Spiegel e apresentados por Jacob Appelbaum, o Congresso de Comunicação Chaos (Chaos Communication Congress, em inglês) de 2013 mostra que a NSA criou dispositivos especialmente para este tipo de coleta de dados. O RAGEMASTER, criado pela divisão da NSA, a TAO, é um implante de hardware para interceptar sinais de imagem a partir de monitores VGA. Ele funciona de forma passiva, usando o sinal que está sendo refletido para as ondas de radar transmitidas externamente. O implante está escondido no isolamento de ferrite do cabo de monitor VGA, que está localizado logo atrás do conector do monitor.[49]

Também foram criados implantes a serem escondidos em USB's distribuídas sem o conhecimento dos usuários.

O catálogo foi publicado na íntegra, em dezembro de 2013, como "Catálogo da NSA - Implantes para quase todo maior Software/Hardware/Firmware" (NSA’s ANT Division Catalog of Exploits for Nearly Every Major Software/Hardware/Firmware).[74]

Monitoramento off-line[editar | editar código-fonte]

Entre os dispositivos contidos no catálogo ANT (NSA), estão listados dispositivos como o chamado "CTX4000".[75] Um dispositivo que atua como um radar para captar o que esta projetado na tela de um computador, mesmo quando o usuário está off-line. O pequeno dispositivo emite uma onda eletromagnética contínua na direção do usuário do computador; e pode então "iluminar" o sistema para a recuperação de informações na tela, mesmo quando o usuário esta off-line, ou seja, mesmo quando o usuário não está conectado à internet.[76]

Os dados do computador do usuário podem, então, ser interceptados, apontando à direção do usuário, pelo dispositivo de captação que é listado no catálogo ANT.

O catálogo mostra que, em 2008, o CTX4000 foi substituído pelo sistema PHOTOANGLO, feito em conjunto pela NSA e GCHQ. O aparelho de captação do sinal sendo emitido pelo computador da usuário é pequeno e facilmente escondido.[77]

Ver também[editar | editar código-fonte]

- Centro de Processamento de Dados Utah

- COINTELPRO, série de projetos secretos e, às vezes, ilegais, conduzidos pelo FBI, visando eliminar organizações políticas dos EUA

- Denunciantes NSA: William Binney, Thomas Andrews Drake, Mark Klein, Thomas Tamm e Russ Tice

- ECHELON - coleta e análise de rede, operada em nome da Austrália, Canadá, Nova Zelândia, Reino Unido e Estados Unidos

- GhostNet - operação de espionagem cibernética em grande escala, descoberta em março de 2009

- MAINWAY - banco de dados da Agência de Segurança Nacional americana (NSA) que contém metadados para milhões de chamadas telefónicas

- Vigilância global

- Serviço de Coleta Especial (SCS)

- FinFisher — trojan usado por vários países

- TEMPEST — NSA

- Vigilância em massa

- WARRIOR PRIDE — NSA e GCHQ usados contra smartphones

Referências

- ↑ «Mapa mostra volume de rastreamento do governo norte-americano». O Globo. Consultado em 21 de agosto de 2022 [ligação inativa]

- ↑ «EUA podem espionar quase tudo que internauta faz, revelam documentos. Com base em dados fornecidos por Edward Snowden, jornal inglês mostra como funciona o XKeyscore, programa mais abrangente do serviço secreto norte-americano, que permite interceptar qualquer atividade Online sem autorização» 🔗. Carta Capital. 31 de julho de 2013. Consultado em 14 de março de 2014 [ligação inativa]

- ↑ «Agência britânica coletou imagens transmitidas por câmeras de usuários no mundo todo, informa reportagem do jornal 'The Guardian'». Veja. 27 de fevereiro de 2014. Consultado em 14 de março de 2014. Arquivado do original em 22 de março de 2014

- ↑ Ramalho, José Antonio (28 de novembro de 2001). «Folha Online - Informática - Canal Aberto: Para que serve uma intranet?». Folha de S.Paulo. Consultado em 21 de agosto de 2022

- ↑ «Rede Privada Virtual - VPN». RNP. Consultado em 21 de agosto de 2022 [ligação inativa]

- ↑ «Legal Cases». Electronic Frontier Foundation (em inglês). Consultado em 21 de agosto de 2022

- ↑ aclu_report_bigger_monster_weaker_chains.pdf: monsters & chains report - aclu_report_bigger_monster_weaker_chains.pdf

- ↑ Stanley, Jay; Steinhardt, Barry (janeiro de 2003). «Bigger Monster, Weaker Chains: The Growth of an American Surveillance Society» (PDF). Nova York, NY, EUA: American Civil Liberties Union. Technology and Liberty Program (em inglês). Consultado em 21 de agosto de 2022

- ↑ Protalinski, Emil (7 de abril de 2012). «Anonymous hacks UK government sites over 'draconian surveillance'». ZDNET (em inglês). Consultado em 21 de agosto de 2022

- ↑ «WikiLeaks - The Spy Files». WikiLeaks. 4 de setembro de 2013. Consultado em 21 de agosto de 2022

- ↑ a b «Mapa mostra volume de rastreamento do governo norte-americano Brasil é o país mais monitorado da América Latina». O Globo. 11 de junho de 2013. Consultado em 19 de março de 2014

- ↑ «Documento obtido por Edward Snowden reforça a idéia de que as polícias secretas de alguns países europeus mantêm colaboração próxima com a Agência de Segurança Nacional dos EUA». Público (jornal portugues). 31 de outubro de 2013. Consultado em 14 de março de 2014

- ↑ Black ops: Como a HBGary criou backdoors para o governo Ars Technica

- ↑ «Anatel deve concluir análise sobre participação de empresas em espionagem». Correio Braziliense. 20 de agosto de 2013. Consultado em 14 de março de 2014. Arquivado do original em 17 de março de 2014

- ↑ «EUA têm acesso direto aos servidores de Google, Facebook e Apple, dizem jornais». Carta Capital. 6 de junho de 2013. Consultado em 14 de março de 2014

- ↑ How Team of Geeks Cracked Spy Trade - WSJ.com

- ↑ «NSA estaria criando computador para decifrar códigos». Jornal do Brasil. 7 de junho de 2013. Consultado em 14 de março de 2014

- ↑ Usage of software products for computer monitoring, keylogger.org Predefinição:Ref-en

- ↑ «Juiz norte-americano diz que programa de vigilância da NSA é ilegal». 16 de dezembro de 2013. Consultado em 14 de março de 2014

- ↑ buzzfeed.com: 10 Coisas que você não sabia sobre os Programas de Vigilância da Agência de Segurança Nacional (em inglês)

- ↑ Sonne, Paul; Coker, Margaret. «Firms Aided Libyan Spies». web.archive.org (em inglês). Consultado em 21 de agosto de 2022

- ↑ The Enemies of Internet: Amesys - The Enemies of Internet Arquivado em 26 de março de 2014, no Wayback Machine.

- ↑ Sonne, Margaret Coker And Paul (14 de dezembro de 2011). «Censorship Inc.: Life Under the Gaze of Gadhafi's Spies». Wall Street Journal (em inglês). ISSN 0099-9660. Consultado em 21 de agosto de 2022

- ↑ «Entenda o caso de Edward Snowden, que revelou espionagem dos EUA». G1. 2 de julho de 2013. Consultado em 14 de março de 2014

- ↑ «Entenda o monitoramento dos EUA - Documentos revelados por Snowden mostram a ação da NSA». O Estado de S. Paulo. 26 de outubro de 2013. Consultado em 14 de março de 2014

- ↑ The Washington Post: Slides da NSA explicam a coleta de dados pelo Programa PRISM (em inglês) - The Washington Post

- ↑ «Espionagem mira recursos naturais, diz Celso Amorim Não é à toa que a Petrobrás e o nosso Ministério das Minas e Energia foram alvo de espionagem digital, afirmou o ministro». O Estado de S. Paulo. 24 de fevereiro de 2014. Consultado em 14 de março de 2014

- ↑ «Espionagem: como as agências de inteligência coletam dados». BBC. 31 de outubro de 2013. Consultado em 15 de Março de 2014

- ↑ Govt. violates privacy safeguards to secretly monitor Internet traffic

- ↑ «Der Spiegel: NSA Put Merkel on List of 122 Targeted Leaders - The Intercept». Consultado em 29 de março de 2014. Arquivado do original em 29 de março de 2014

- ↑ Poitras, Laura; Rosenbach, Marcel; Stark, Holger (29 de março de 2014). «GCHQ and NSA Targeted Private German Companies». Der Spiegel (em inglês). ISSN 2195-1349. Consultado em 21 de agosto de 2022

- ↑ Enemigos de Internet: EMPRESAS ENEMIGAS DE INTERNET Archive - Enemigos de Internet

- ↑ Businessweek: Meet The CIA's Venture Capitalist - Businessweek

- ↑ In-Q-Tel, CIA's Venture Arm, Invests in Secrets: Terence O'Hara - In-Q-Tel, CIA's Venture Arm, Invests in Secrets

- ↑ Company Profile from Hoover’s: In-Q-Tel, Inc. | In-Q-Tell a empresa de Capital de risco da CIA - Perfil da Companhia - Hoover

- ↑ Big Data, Big Bucks: Palantir avaliada em $9 Bilhoes - Digits - WSJ

- ↑ Business Insider: PRISM Is Also Product From Palantir - Business Insider

- ↑ Stecklow, Paul Sonne And Steve (28 de março de 2011). «U.S. Products Help Block Mideast Web». Wall Street Journal (em inglês). ISSN 0099-9660. Consultado em 21 de agosto de 2022

- ↑ AMESYS - Enemigos de Internet

- ↑ inf.ufg.br: RT-INF_001-09.pdf

- ↑ cartacapital.com.br: O que precisamos do marco civil da internet — CartaCapital

- ↑ «Programa da NSA vigia "praticamente tudo" na Internet por Ricardo Simões Ferreira». Diário de Notícias (Portugal). 1 agosto de 2013. Consultado em 19 de março de 2014. Arquivado do original em 5 de dezembro de 2014

- ↑ «Como funciona a ferramenta dos EUA para monitorar a web». BBC. 2 de agosto de 2013. Consultado em 19 de março de 2014

- ↑ Gallagher, Ryan GallagherGlenn GreenwaldRyan; GreenwaldMarch 12 2014, Glenn; P.m, 1:19. «How the NSA Plans to Infect 'Millions' of Computers with Malware». The Intercept (em inglês). Consultado em 23 de agosto de 2022

- ↑ Persistent, Stealthy, Remote-controlled Dedicated Hardware Malware: CCC-TV - Persistent, Stealthy, Remote-controlled Dedicated Hardware Malware

- ↑ Barwinski, Luísa (1 de junho de 2009). «O que é rootkit?». Tecmundo. Consultado em 23 de agosto de 2022

- ↑ Dúvidas Terra: Que funcionalidades um rootkit pode conter? - Dúvidas Terra

- ↑ Anderson, Nate (21 de fevereiro de 2011). «Black ops: how HBGary wrote backdoors for the government». Ars Technica (em inglês). Consultado em 23 de agosto de 2022

- ↑ a b Interactive Graphic: The NSA's Spy Catalog - SPIEGEL ONLINE

- ↑ How the U.S. Government Hacks the World - Businessweek

- ↑ a b Catalog Reveals NSA Has Back Doors for Numerous Devices - SPIEGEL ONLINE

- ↑ The NSA has its own team of elite hackers

- ↑ As poderosas ferramentas que a NSA utiliza em seu esforço para espionar Redes Globais (The NSA Uses Powerful Toolbox in Effort to Spy on Global Networks) - SPIEGEL ONLINE

- ↑ Business Insider: NSA Has Spyware Backdoor On iPhone - Business Insider

- ↑ Ars Technica: Your USB cable, the spy: Inside the NSA’s catalog of surveillance magic | Ars Technica

- ↑ The Daily Dot: The NSA has nearly complete backdoor access to Apple's iPhone | The Daily Dot

- ↑ The NSA Has Crazy Good Backdoor Access to iPhones

- ↑ NSA Has Spyware Backdoor On iPhone - Business Insider

- ↑ by Devindra Hardawar: The iPhone has reportedly been fully hacked by the NSA since 2008 (Update: Apple denies working with NSA) | VentureBeat | Security | by Devindra Hardawar

- ↑ forbes.com: The NSA Reportedly Has Total Access To The Apple iPhone

- ↑ WIRED: NSA Hackers Get the ‘Ungettable’ With Rich Catalog of Custom Tools | Threat Level | WIRED

- ↑ Tax and Spy: How the NSA Can Hack Any American, Stores Data 15 Years: DailyTech - Tax and Spy: How the NSA Can Hack Any American, Stores Data 15 Years Arquivado em 24 de agosto de 2014, no Wayback Machine.

- ↑ : NSA worked on iPhone spyware to remotely monitor users, leaked documents show

- ↑ NSA’s backdoor catalog exposed: Targets include Juniper, Cisco, Samsung, Huawei — Tech News and Analysis

- ↑ Detailed comparison of the best software for keystroke recording and activity monitoring, keylogger.org

- ↑ EXAME.com: NSA infectou computadores brasileiros, diz relato - EXAME.com Arquivado em 6 de agosto de 2016, no Wayback Machine.

- ↑ Pplware: PRISM: o sistema norte-americano que regista tudo o que fazemos | Pplware

- ↑ ccc.de: Transcrito (Ingles) - Congresso de Comunicação Chaos apresentacao da Electronic Frontier Foundation- Schedule 30C3

- ↑ «CPI da Espionagem vai ouvir Google, Facebook e empresas de telefonia». Senado Federal do Brasil. 24 de setembro de 2013. Consultado em 14 de março de 2014

- ↑ «Microsoft colaborou com espionagem dos EUA, diz 'Guardian'». O Globo. 11 de julho de 2013. Consultado em 14 de março de 2014

- ↑ New York Times: Can Network Theory Thwart Terrorists? - New York Times

- ↑ cic.unb.br: Devagar com o andor da urna-Comentários sobre testes de penetração no TSE e de sua cobertura midiática-Professor Pedro A. D. Rezende-Universidade de Brasília-29 de novembro de 2009

- ↑ pet2004-fpd.pdf: Electromagnetic Eavesdropping Risks of Flat-Panel Displays - pet2004-fpd.pdf

- ↑ LeakSource: NSA’s ANT Division Catalog of Exploits for Nearly Every Major Software/Hardware/Firmware | LeakSource Arquivado em 26 de julho de 2015, no Wayback Machine.

- ↑ Fair Use Tracker: TagTeam :: CTX4000: NSA Exploit of the Day - Current Berkman People and Projects - Fair Use Tracker

- ↑ nsa-ant-ctx4000.jpg CTX4000

- ↑ Paganini, Pierluigi (10 de janeiro de 2014). «How the NSA Monitors Target Computers with Radar Wave Devices». Infosec Resources (em inglês). Consultado em 23 de agosto de 2022

Ligações externas[editar | editar código-fonte]

- Catalogo da NSA - Iterativo - com os dispositivos de vigilancia criados pela TAO

- Vídeo: Você quebrou a Internet. Nós estamos fazendo uma GNU a nós

- «The NSA Files (Dozens of articles about the U.S. National Security Agency and its spying and surveillance programs)». The Guardian. 2013

- "Digital Security and Privacy for Human Rights Defenders", by Dmitri Vitaliev

- "Media Freedom Internet Cookbook" by the OSCE Representative on Freedom of the Media, Vienna, 2004.

- "Online Survival Kit", We Fight Censorship project of Reporters Without Borders.